外天楼を読んだ

一冊完結の漫画。Kindle 版買って Nexus7 で読んだ。

どっかのまとめで面白いと聞いて気になってたやつ。

- 作者: 石黒正数

- 出版社/メーカー: 講談社

- 発売日: 2013/09/30

- メディア: Kindle版

- この商品を含むブログを見る

前情報通り、面白かった。ミステリーというのかね、これは。

基本的に一話完結で終わる短篇集になっている。タイトルは仰々しい感じにだけどしょっぱなから少年らがどうやったらエロ本を手に入れることが出来るのか作戦を練って実行していくとかくだらない話から始まる。そこから話が広がっていく。

読んだ後に Amazon のレビューを見たらネタバレ感ある書き方が多くて読む前にレビュー見てなくて良かった。本の内容を調べずに読んだほうが楽しめると思う。

サクッと読めるから、暇な時にでも是非。

Clean Coder を読んだ

副題は「プロフェッショナルプログラマへの道」となっていて、プログラマ向けのビジネス書といった内容になっている。プロとはどういったプログラマか、プロとしてどう振る舞うべきかが書かれている。

- 作者: Robert C. Martin,角征典

- 出版社/メーカー: アスキー・メディアワークス

- 発売日: 2012/01/27

- メディア: 大型本

- 購入: 12人 クリック: 645回

- この商品を含むブログ (36件) を見る

本で例に上がっているような問題がうまくこなせたらプロだと思うけれども、そういったことが上手くコントロール出来るような環境って大概ホワイトな企業だし、ブラック真っ盛りな企業だとプロとしての責任とかそういうのも意味を持たない世界だから、心底ブラック企業は滅びればいいと思いながら読んだ。

マネージャと気持ちよくやりとりして、必要であれば新しい技術を案件に使い、プロの開発者に囲まれて刺激を受けながらプログラムが書けたらどれだけ最高か。いや、いまの環境が超絶ブラックという意味ではないが、そういう環境にプログラマはだれしも憧れると思う。

良い本だった。

次回予告

今度こそ継続的デリバリー読む。

継続的デリバリー 信頼できるソフトウェアリリースのためのビルド・テスト・デプロイメントの自動化

- 作者: David Farley,Jez Humble,和智右桂,高木正弘

- 出版社/メーカー: KADOKAWA/アスキー・メディアワークス

- 発売日: 2012/03/14

- メディア: 大型本

- 購入: 24人 クリック: 567回

- この商品を含むブログ (53件) を見る

vimrc を設定しなおした

付け焼き刃的に使っていた vimrc を全面的に変えた。といってもゆるよろさんの dotfiles をフォークして自分用に書き換えただけなんだけど。

一応、vimrc 全部に目を通してわからんとこはググったりなんだとした。人の vimrc 読むと知らないプラグインがあってほほうとなる。

次は zshrc に手を入れたい。

Ansible Vault で Aws キーなどを暗号化する

About Ansible

Ansible is Simple IT Automation

最近は Ansible を使っている。Chef や Puppet に並ぶプロビジョニングツールのひとつ。

Ansible の立ち位置は明確で、Chef の難解さに絶望あるいは嫌気を差した者たちが使うツールとなっている。Ruby の素養もいらず Yaml で書けること、さらにはプロビジョニング時、Chef は対象のサーバ側にも Chef がインストールされていなければならないが、Ansible の場合は手元にだけあれば良いという点もあって徐々に人気が出てきている。

How to use Ansible

面倒くさいので省略する。

エコシステムも確立されつつあって、Google 先生も Ansible についてだいぶ詳しくなってきた。先生に聞いたほうが早いと思う。

How to use Ansible Vault

Ansible でプロビジョニングする際に困るのはコード上に記したくない値の扱いだろう。たとえば Aws のアクセスキーや WebAPI のアクセストークンなどなど。そういったものたちは Ansible Vault という機能を使って値を暗号化することによって安全にプロビジョニングをすることが可能だ。

Ansible の変数ファイルを利用して実行する。Playbook に下記のように vars_files プロパティで変数ファイルを指定をする。

# playbook.yml - hosts: localhost vars_files: - vars/private.yml

private.yml には好きな変数名に必要な情報を与えておく。

# private.yml aws_access_key: hoge aws_srcret_key: bar

ansible-vault コマンドを使ってファイルを暗号化する。

その際に任意の暗号化パスワードを入力する。

$ ansible-vault encrypt vars/private.yml ault password: Confirm Vault password: Encryption successful

これで暗号化できている。

中身を見てみると…

$ cat vars/private.yml ANSIBLE_VAULT;1.1;AES256 34393238393235356164353265386163393564306637666563376666366636343937666131626239 3932616239376439313566383230633235633765663531650a343362306137306632656432646136 62613934393030643261366364386263653264303736396537313038346233636636333637303237 3061376562393364630a363162633330323364373761313866363634613331626162383938376636 35316365326632306534623531633464633461383961666336393830326165646361613637613335 6566303836613434303066383165666335656231306634656231

これを使って Ansible を実行すればコード上にキーの値などを記載しなくて済む。ただ、後々さあメンテナンスしようとなったときに暗号化されたファイルを見ても何が書いてあるのか分からないのが。まあ暗号化してるんだから当たり前なんだけど。

実際に復号化して Ansible を動かすには下記のようにすればいい。

実行時に暗号化した際に決めたパスワードが問われる。

$ ansible-playbook playbook.yml --ask-vault-pass Vault password:

毎回入力が面倒ならパスワードが書かれたファイルをどっかに置いておいて、

$ ansible-playbook private.yml --vault-password-file=/path/to/password_file

とやってもよい。

しかし、こんなやり方だと本末転倒な感じがある。

Ansible、ドキュメントも豊富で敷居も低いので Chef にげんなりした人は使ってみるとうまく運用に乗せられるかもしれない。

良いツールだから使おう。

UNIXという考え方を読んだ

よく耳にする UNIX 哲学について説明してる本。100頁ちょっとしかない。

- 作者: Mike Gancarz,芳尾桂

- 出版社/メーカー: オーム社

- 発売日: 2001/02

- メディア: 単行本

- 購入: 40人 クリック: 498回

- この商品を含むブログ (139件) を見る

UNIX がいかに素晴らしいシステムであるかが記されているわけだが、Apple 信者のそれと同じようにこれは言いすぎだろー的な過剰な部分もある。

それでも内容は勉強になるものがたくさんあったので評判通り良い本だった。

次回予告

継続的デリバリー読む。500頁くらいある。

表紙のコピーがイケハヤを連想させる。

継続的デリバリー 信頼できるソフトウェアリリースのためのビルド・テスト・デプロイメントの自動化

- 作者: David Farley,Jez Humble,和智右桂,高木正弘

- 出版社/メーカー: アスキー・メディアワークス

- 発売日: 2012/03/14

- メディア: 大型本

- 購入: 24人 クリック: 567回

- この商品を含むブログ (53件) を見る

■

週末の様子です。

画像が汚いのは Nexus5 のせいであって俺のせいではありません。

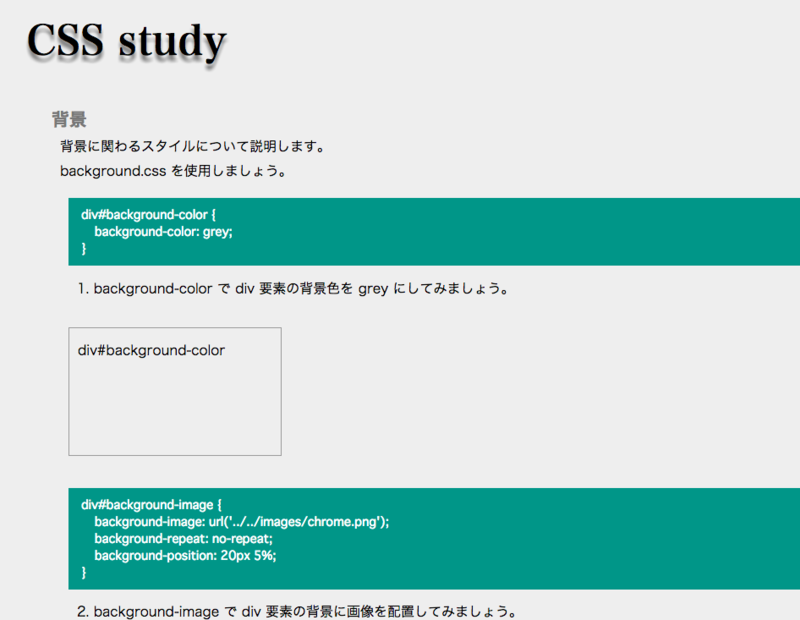

CSS 教材ツールを作った

CSS-Study というのを作った。

名前の通り、CSS を勉強するための教材。会社の同僚に CSS を学んでもらうために作った。俺自体それほど詳しいわけではないんだけど基礎の基礎くらいは教えられるので CSS とはこういうものなんだと肌で感じてもらえれば御の字だ。

教材はいくつかのカテゴリに分かれている。フォントだったり配置系だったり。そのカテゴリ毎のページにはいくつか問題があり、それをこなすとスタイルの変化が目で分かるという感じにした。Web サーバ立ててそこで動かすとかはしんどいから index.html をブラウザに投げてレクチャーしていく。

実際にブラウザに投げるとこのような画面になっている。

数時間で作ったからめっちゃ雑なのはもう仕方ない。内容もこれでいいのかわからん。

教えてみてなんか反応があんまりだなと思ったら修正を加えていこうと考えている。

ひと通りやったらその先は自分で調べて学んでいってほしい。

あと心配なのは俺の口頭によるレクチャースキルだな…